安全丨Ledger 公布 Trezor 五大漏洞

imToken 是一款全球领先的区块链数字资产管理工具[ZB],帮助你安全管理BTC, ETH, ATOM, EOS, TRX, CKB, BCH, LTC, DOT, KSM, FIL, XTZ 资产,同时支持去中心化币币兑换功能 ...

原文:《公布五大漏洞,硬件钱包安全团队屡出奇招》

原文链接:今日头条

在加密货币的世界里,存币安全始终是用户关注的重点。硬件钱包被视为可确保加密资产安全的一大选择,其中又数和等最为知名。为了保证其产品安全,这些硬件钱包研发团队也都是各出奇招。就成立了一个黑客实验室,专门负责入侵本公司以及其他硬件钱包商的产品,以测试其安全性。

今日,在官网中公布了其发现的产品的五个漏洞。该公司表示在四个月以前已经发现这些漏洞,根据漏洞披露规则,也已经全部告知。在披露期过后,才公开了其发现的漏洞以及修复情况。

不过,公布的这些漏洞虽然确有其事,但只要攻击者没有真正拿到用户的硬件钱包,其基本上无计可施。尽管如此imtoken硬件钱包购买,硬件钱包作为存币的重要入口之一,其安全性依然不容小觑。

以下为公布的完整漏洞细节:

安全是的重中之重——扎根于我们销售的每一件产品以及做出的每一个决定。每一天,我们都在挑战自己,创造更好、更安全的技术和产品。

我们的首要任务是通过的硬件钱包、物联网和机构投资产品,为客户提供最先进的安全保障。然而,作为区块链安全解决方案的全球领军者,我们认为对安全的承诺不应该仅限于我们自身。我们拥有世界上最创新的技术和无与伦比的团队,我们有责任在任何可能的情况下提高整个区块链生态系统的安全性。对安全的共同承诺不仅能更好地保护个人和机构的资产,而且有助于在整个加密领域建立迫切需要的信任。

正如我们在之前的文章中说的那样:

我们有责任在任何可能的情况下提高整个区块链生态系统的安全性。

的世界级安全团队 在我们的巴黎总部设有一个 Lab,我们在那里入侵自己以及竞争对手的设备,披露安全漏洞。

考虑到整个社区的安全性,我们还共享了我们部署的工具和最佳方式,比如我们的侧通道分析库和模拟工具。

我们一直试图入侵自己的设备,以确保我们保持最高的安全标准,并抢在越来越老练的攻击者前面掌握新手法。我们将同样的方法用在了竞争对手的设备上,因为我们在确保整个行业的高水平安全性方面负有共同的责任。

在研究竞争产品的安全性时,我们始终遵循负责的披露原则,告知受影响方我们的实验室发现的任何漏洞,并给他们时间来寻找解决方案。在公开任何信息之前,遵循披露协议是很重要的,这样才能确保在问题得到解决之前,黑客不会利用相关漏洞。

值得注意的是,大约四个月前,我们联系了,分享了我们的实验室发现的五个漏洞。和往常一样imToken,我们给一段时间来处理这些漏洞,甚至给了他们两次延期的机会。

本次分析包括的两个硬件钱包( One和 T), One是其中的重点。这也适用于钱包的仿造品。我们向供应商披露了这些漏洞,允许他们采取适当措施保护用户。如今披露期(包括两次延期)已经结束,我们希望本着充分了解和透明的精神与你们分享细节。

安全分析

漏洞1:设备的真实性()

(图1:用加热的手术刀移除的安全封口)

概述

设备的真实性是确保其是否可靠的重要属性。

分析

我们的分析发现设备是可以伪造的。我们能够伪造设备,这些设备完全是真品的复制品(相同的配件、相同的硬件架构、相同的外观和触感)。我们还能拆开设备,设置后门,并重新进行密封(即使有“防篡改标签”也无济于事)。

在这种情况下,攻击者可以完全控制仿冒设备的代码。举个例子,攻击者可以做到:

预先在设备中添加秘钥

在设备中添加后门,安装恶意软件,将加密资产发送到其他地址

安装密码漏洞以获取加密资产

添加后门,安装恶意软件以提取秘钥

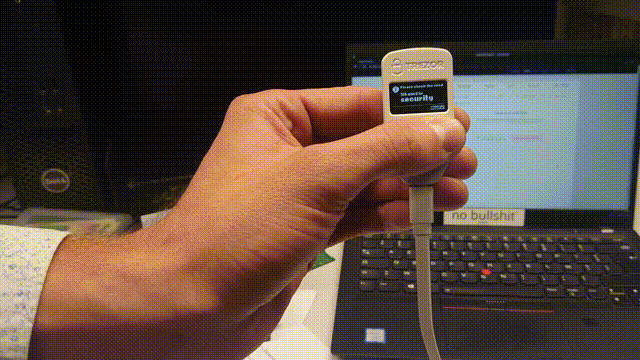

(图2:一个预先添加好秘钥的——和正品看起来一模一样)

即使用户直接从的官网购买设备,其也不能确定是否正品。攻击者完全可以购买多个设备,添加后门,然后将它们发送回去要求退款。

结果: 这个漏洞已经报给了, 表示这并非他们的安全模型,并指出如果用户直接从网站购买他们的产品(就像建议的那样),就不会存在这个问题。我们认为,只有修改 One的设计并用安全的元件芯片替换其中一个核心组件,而不是目前使用的通用芯片,才能修复这个漏洞。据我们所知,这一漏洞在本文发表时仍然存在。

漏洞2:PIN(个人识别码)保护

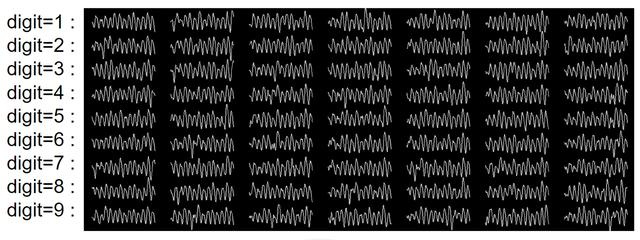

(图3:猜测PIN码)

概述

PIN码用于访问设备,从而访问受该设备保护的资金。当前设备给了用户15次尝试机会,等待时间呈指数级增长。这个功能应该是防篡改的。

分析

据我们的安全分析,在目标或被盗的设备上,有可能使用侧通道攻击(Side )来猜测PIN的值。这种攻击模式会给出一个随机PIN码,在与PIN码实际值进行对比的过程中测试设备的能耗。在测试的过程中,攻击者只需要几次尝试(经我们测试不超过5次)就可以获得正确的PIN码。我们发现一旦攻击者取得设备,PIN码无法保护资金安全。

发表评论:

◎欢迎参与讨论,请在这里发表您的看法、交流您的观点。